Sistema di protezione HDCP violato, Intel conferma

Un utente anonimo ha pubblicato in rete la master key utilizzata da HDCP per la protezione dei contenuti; Intel ne conferma la validitŕ

di Fabio Gozzo pubblicata il 17 Settembre 2010, alle 11:13 nel canale SicurezzaIntel

Il popolare sistema di protezione dei contenuti HDCP - High-Bandwidth Digital Content Protection - largamente utilizzato su un gran numero di dispositivi da salotto al fine di arginare la pirateria digitale č stato violato. A renderlo noto č stata Intel attraverso i microfoni di Fox News.

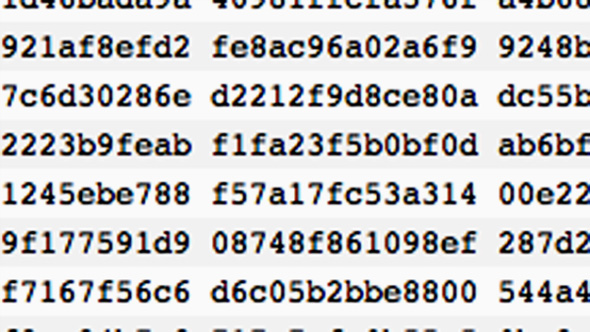

Lo scorso lunedě un utente anonimo ha postato sul sito web pastebin.com una matrice 40x40 composta da numeri esadecimali a 56bit asserendo che fosse la cosiddetta master key, ovvero la chiave che viene utilizzata da HDCP per la generazione delle chiavi private utilizzate poi dalle sorgenti (lettori Blu-ray, set-top-box, ecc...) per la cifratura del flusso dati prima che venga trasmesso al televisore o a qualsiasi altro apparato di riproduzione.

La conferma della validitŕ della master key diffusa in rete č arrivata solo nel corso della giornata di ieri dalla stessa Intel, attraverso le parole di Tom Waldrop: "What we have confirmed through testing is that you can derive keys for devices from this published material that do work with the keys produced by our security technology. In other words this circumvention does appear to work".

Sfruttando la master key pubblicata in rete pare sia dunque possibile riuscire a generare chiavi private valide per intercettare i dati prima che arrivino a destinazione, consentendo quindi la copia dei contenuti protetti da copyright.

Nonostante tutto Intel non sembra essere particolarmente preoccupata riguardo la pirateria. Come ha infatti spiegato Waldrop, per sfruttare queste informazioni č necessario progettare e realizzare un apposito chip, cosa che richiederebbe molto lavoro e costi elevati. A noi tuttavia il dubbio resta: e se invece fosse solo questione di tempo?

La Formula E può correre su un tracciato vero? Reportage da Misano con Jaguar TCS Racing

La Formula E può correre su un tracciato vero? Reportage da Misano con Jaguar TCS Racing Lenovo LEGION e LOQ: due notebook diversi, stessa anima gaming

Lenovo LEGION e LOQ: due notebook diversi, stessa anima gaming_L.jpg) Nothing Ear e Ear (a): gli auricolari per tutti i gusti! La ''doppia'' recensione

Nothing Ear e Ear (a): gli auricolari per tutti i gusti! La ''doppia'' recensione EK-Quantum Velocity2 Direct Die AMD Ryzen Edition: raffreddamento estremo per le CPU Ryzen 7000

EK-Quantum Velocity2 Direct Die AMD Ryzen Edition: raffreddamento estremo per le CPU Ryzen 7000 Le maggiori offerte sui robot aspirapolvere: tante novitŕ e sconti fino a 400 euro su modelli ECOVACS, roborock, Dreame e Narwal

Le maggiori offerte sui robot aspirapolvere: tante novitŕ e sconti fino a 400 euro su modelli ECOVACS, roborock, Dreame e Narwal Android Auto wireless: con questo adattatore Motorola MA1 (ottimo) diventa per tutti, a soli 69€!

Android Auto wireless: con questo adattatore Motorola MA1 (ottimo) diventa per tutti, a soli 69€! 2 portatili low cost sono scesi di prezzo! 239€ per un 12GB/512GB e CPU Intel, solo 464€ il 16GB/512GB con Ryzen 7 5700U!

2 portatili low cost sono scesi di prezzo! 239€ per un 12GB/512GB e CPU Intel, solo 464€ il 16GB/512GB con Ryzen 7 5700U! Nuovi sconti e coupon da 150€ per SAMSUNG Galaxy S24, S24+ e S24 Ultra, tutti i tagli e colori: ecco come acquistarli a prezzi super!

Nuovi sconti e coupon da 150€ per SAMSUNG Galaxy S24, S24+ e S24 Ultra, tutti i tagli e colori: ecco come acquistarli a prezzi super! Nuove scorte e prezzi ancora più giù! Motorola moto G84 12GB/256GB a 191€ e G54 8GB/256GB a 141€, da non credere!

Nuove scorte e prezzi ancora più giù! Motorola moto G84 12GB/256GB a 191€ e G54 8GB/256GB a 141€, da non credere! PC portatili aziendali a prezzi super: hanno tutti 24GB di RAM e processori potenti e si parte da 519€!

PC portatili aziendali a prezzi super: hanno tutti 24GB di RAM e processori potenti e si parte da 519€! HiSolution amplia i propri servizi e punta sempre più sulla cybersicurezza

HiSolution amplia i propri servizi e punta sempre più sulla cybersicurezza F1 24 introdurrà migliorie al modello di guida, una carriera rinnovata e molto altro ancora

F1 24 introdurrà migliorie al modello di guida, una carriera rinnovata e molto altro ancora Arriva Omnissa, che prenderà in carico i prodotti per "utenti finali" di VMware

Arriva Omnissa, che prenderà in carico i prodotti per "utenti finali" di VMware Turista americano torna dall'Europa e si trova una bolletta telefonica da 135 mila euro per il roaming

Turista americano torna dall'Europa e si trova una bolletta telefonica da 135 mila euro per il roaming Larian al lavoro su due nuovi giochi, creati con la stessa 'passione' di Baldur's Gate 3

Larian al lavoro su due nuovi giochi, creati con la stessa 'passione' di Baldur's Gate 3 Microsoft Office LTSC 2024 disponibile in anteprima pubblica su Windows e Mac

Microsoft Office LTSC 2024 disponibile in anteprima pubblica su Windows e Mac Fallout 4 è il gioco più venduto in Europa! Le vendite schizzano del 7500% grazie alla serie TV

Fallout 4 è il gioco più venduto in Europa! Le vendite schizzano del 7500% grazie alla serie TV

_XXL.jpg)

32 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoprima o poi li sfondano, è normale, però servono comunque a "limitare" la copia illegale dei supporti.

Alla fine non tutti sono così sgamati da aggirare protezioni e criptature..

So che codifica i flussi audio e video che vengono trasferiti da un dispositivo ad un altro impedendone la copia nel tragitto, ma di certo non impedisce di rippare la sorgente originaria. Quindi in che modo limiterebbe la pirateria ?

La chiave che gira ormai in internet e' una master key, e non puo' essere revocata senza far buttare nella pattumiera i milioni di tv, lettori blu-ray, e qualsiasi altro ageggio di CE abbia una porta HDMI.

Trovo invece "propagandistico" l'ultimo paragrafo dell'articolo :

Ci sono usi legittimi, come ad esempio usufruire dei blu-ray legalmente acquistati su un monitor ad alta definizione che non abbiano l'ingresso HDCP.

Oppure poter registrare trasmissione HD dalla tv e poi poterle archivare su dvd. Mutatis mutandis e' la stessa cosa che si faceva all'epoca delle VHS, registrare una trasmissione ed "archiviarla" su VHS. Questa e' una bella vittoria per i consumatori (ai quali negli ultimi anni e' stato tolto poco a poco molti dei diritti che avevano ai tempi del analogico).

Qui la copia non centra assolutamente, e voi di Hardware Upgrade dovreste essere un tantinello piu' imparziali in questi giudizi, invece di riprendere senza alcuna critica oggettiva il liev motif dell'industria dei contenuti.

O siamo arrivati al punto in cui un consumatore e' soltanto un oggetto atto a spendere soldi e basta ?

E se di copia si deve parlare, e' molto ma molto piu' facile bypassare la protezione dei blu-ray commerciali con slysoft, piuttosto che copiare un flusso non compresso HD dalla tv.

non penso che in cina possa essere un problema!

(e poi non serve essere apposito ma anche un chip riprogrammabile basta e avanza)

no perchè chissà quanto tempo e risorse ci sono volute.

no perchè chissà quanto tempo e risorse ci sono volute.

di norma gli hacker lo fanno xchè è divertente farlo.

il problema è che spesso dalle loro imprese ci guadagnano i farabutti.

cio non toglie che vi siano hacker farabutti che lo fanno x guadagno.

cmq bella cosa. un altro piccolo muro di berlino che crolla ^^

no perchè chissà quanto tempo e risorse ci sono volute.

Sono l'unico che pensa che magari sia stata rilasciata di "sottobanco" per spingere di piu' sulla diffusione dei BRD che fino ad ora non e' stata per nulla entusiasmante? La pirateria fa danni alle aziende ma spesso aiuta a far partire un mercato... una sorta di effetto volano.

se ne avessi i mezzi io farei così

2) a meno che non hanno retroingegnerizzato l'hardware...

o ipotesi 3, è stata rilasciata volontariamente per aumentare le vendite dei dispositivi

se ne avessi i mezzi io farei così

2) a meno che non hanno retroingegnerizzato l'hardware...

o ipotesi 3, è stata rilasciata volontariamente per aumentare le vendite dei dispositivi

Visto la complessita' tecnica ed il costo di realizzare un attacco io propenderei per la seconda.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".