Un keylogger ha rubato 2 milioni di password. Facebook, Gmail e Twitter coinvolte

Nelle ultime settimane un keylogger distribuito attraverso un sistema basato su botnet ha rubato le credenziali di accesso di 2 milioni di utenti. I servizi coinvolti sono Facebook, Gmail, LinkedIn e Twitter

di Fabio Boneschi pubblicata il 05 Dicembre 2013, alle 10:10 nel canale SicurezzaTrustwave ha scoperto un importante problema di sicurezza che coinvolge potenzialmente 2 milioni di utenti, ma ancor piů preoccupante č il fatto che tale problema riguarda servizi ampiamente diffusi come Facebook, Gmail, Yahoo, Twitter ADP e LinkedIn. Gli esperti di sicurezza hanno osservato che attraverso una variante della botnet Pony č stato distribuito un keylogger che dallo scorso mese di ottobre ha fatto letteralmente razzia di password e credenziali di accesso. Qui di seguito riportiamo le cifre degli account compromessi al fine di capire le reali proporzioni del problema:

- 318,000 account Facebook

- 70,000 account Gmail, Google+ e YouTube

- 60,000 account Yahoo

- 22,000 account Twitter

- 9,000 account Odnoklassniki accounts

- 8,000 account ADP

- 8,000 account LinkedIn

I dati di accesso degli utenti una volta acquisiti vengono inviati a server remoti di difficile individuazione, infatti Trustwave comunica di averne scovato uno in Olanda ma ammette che ne esistano ancora altri attivi. Le aziende coinvolte in questo problema di sicurezza sono state informate nei giorni scorsi e ADP, Facebook, LinkedIn e Twitter hanno avvisato gli utenti coinvolti con un messaggio. Inoltre, in via precauzionale le password sono state resettate.

Yahoo e Google sono invece state meno sollecite nel prendere provvedimenti e ci si attende qualche evoluzione a breve. Da Trustwave viene indicato un consiglio valido per proteggersi da questo genere di problemi: č fondamentale curare l'aggiornamento puntuale del sistema, dell'antivirus e di tutti i plug-in installati.

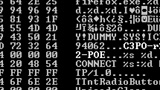

Tra le informazioni diffuse dai ricercatori ci sono anche alcune statistiche legate alla tipologia di password rubate: l'immagine precedente sintetizza la classifica e mostra come, purtroppo, le password piů diffuse siano anche quelle meno forti e sicure.

Per Huawei l’IA è una questione di storage. Presentate soluzioni dedicate e un SSD da 128 TB

Per Huawei l’IA è una questione di storage. Presentate soluzioni dedicate e un SSD da 128 TB ASUS ProArt PA32UCXR: 4K, Quantum Dot e Mini-LED i per professionisti dell'immagine

ASUS ProArt PA32UCXR: 4K, Quantum Dot e Mini-LED i per professionisti dell'immagine Corsair MP700 PRO SE: SSD PCIe 5 fino a 14000 MB/s, finalmente ci siamo!

Corsair MP700 PRO SE: SSD PCIe 5 fino a 14000 MB/s, finalmente ci siamo! HUAWEI Pura 70 Ultra è il migliore cameraphone sul mercato secondo DXOMARK

HUAWEI Pura 70 Ultra è il migliore cameraphone sul mercato secondo DXOMARK Arriva in Italia la nuova gamma TV Samsung 2024: Neo QLED e OLED

Arriva in Italia la nuova gamma TV Samsung 2024: Neo QLED e OLED NVIDIA Grace Hopper è un successo e sbarca in Europa con il supercomputer Alps

NVIDIA Grace Hopper è un successo e sbarca in Europa con il supercomputer Alps Amazon Seconda Mano (ex Warehouse): prosegue lo sconto del 10% sull'usato garantito. Ecco come approfittare degli sconti

Amazon Seconda Mano (ex Warehouse): prosegue lo sconto del 10% sull'usato garantito. Ecco come approfittare degli sconti Novità sulle Mappe di Apple: arrivano le indicazioni per chi va in bicicletta

Novità sulle Mappe di Apple: arrivano le indicazioni per chi va in bicicletta BYD insiste sull'Europa: nel 2025 secondo impianto di produzione locale

BYD insiste sull'Europa: nel 2025 secondo impianto di produzione locale Il telescopio spaziale James Webb ha rilevato l'atmosfera dell'esopianeta 55 Cancri e?

Il telescopio spaziale James Webb ha rilevato l'atmosfera dell'esopianeta 55 Cancri e? OPPO rende omaggio alle mamme con offerte esclusive su smartphone, tablet e auricolari

OPPO rende omaggio alle mamme con offerte esclusive su smartphone, tablet e auricolari I nuovi Samsung Galaxy Book4 sono tutti in offerta su Amazon: portatili con processori Intel Core Ultra a ottimi prezzi!

I nuovi Samsung Galaxy Book4 sono tutti in offerta su Amazon: portatili con processori Intel Core Ultra a ottimi prezzi! C'è un'app per tutto sui NAS di Synology, dalla produttività aziendale fino alle fotografie di famiglia

C'è un'app per tutto sui NAS di Synology, dalla produttività aziendale fino alle fotografie di famiglia Will Smith porta un suo team nelle gare di barche elettriche E1. Prima gara a Venezia

Will Smith porta un suo team nelle gare di barche elettriche E1. Prima gara a Venezia Tante offerte sugli iPhone 15 su Amazon: si parte da 779€, ma attenzione ad iPhone 15 Pro a 949€

Tante offerte sugli iPhone 15 su Amazon: si parte da 779€, ma attenzione ad iPhone 15 Pro a 949€  Bologna Game Farm: ecco i 4 videogiochi dei team vincitori della terza edizione

Bologna Game Farm: ecco i 4 videogiochi dei team vincitori della terza edizione

24 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoLe società citate non hanno nessuna colpa se i loro utenti sono deficienti o se non si tutelano con un buon antivirus.

Bhe, non direi,... se hai password123 come password dell'home banking vuoi proprio farti derubare.

Diciamo che oggi ci sono strategie piu' furbe per le password, come i token OTP oppure la convalida "out of band", tipo per fare un operazione esecutiva devi chiamare con un cellulare autorizzato e digitare un codice associato a quell'operazione.

Per 20 anni è stata utilizzata la password "00000000" in alcuni siti di lancio delle testate nucleari.

"Those in the U.S. that had been fitted with the devices, such as ones in the Minuteman Silos, were installed under the close scrutiny of Robert McNamara, JFK’s Secretary of Defence. However, The Strategic Air Command greatly resented McNamara’s presence and almost as soon as he left, the code to launch the missile’s, all 50 of them, was set to 00000000.

Oh, and in case you actually did forget the code, it was handily written down on a checklist handed out to the soldiers. As Dr. Bruce G. Blair, who was once a Minuteman launch officer, stated:

Our launch checklist in fact instructed us, the firing crew, to double-check the locking panel in our underground launch bunker to ensure that no digits other than zero had been inadvertently dialed into the panel."

Diciamo che oggi ci sono strategie piu' furbe per le password, come i token OTP oppure la convalida "out of band", tipo per fare un operazione esecutiva devi chiamare con un cellulare autorizzato e digitare un codice associato a quell'operazione.

Quindi avere come password 1234 come accesso all'home Banking non cambia una mazza visto che qualsiasi operazione la fai ormai in qualsiasi banca con la chiave token e cellulare abilitato (io ne ho una anche sulla carta di credito)....

Questo vale per le operazioni dispositive. Pero' considera che dal sito della tua banca potrebbero prendere un bel po di informazioni personali. Se hai un saccodi soldi potrebbero rapirti il gatto e chiederti un riscatto milionario

O usando qualunque antispyware si è apposto?

esatto

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".